通过“专用网络+BAC全代理”的接入层组网模式,可以在很大程度上解决软交换网络的用户安全管理、私网地址穿越以及防止用户非法旁路软交换设备等问题,也可以在一定程度上解决QoS保障问题,这是目前提出的一种实用化的解决方案。

一、QoS问题解决方式

IP网络技术目前还不能彻底解决QoS问题,在现有的公共IP网络上还不能为软交换网络提供大规模的有QoS保障的承载服务,采用“专用网络+BAC全代理”方式能够在一定程度上解决软交换网络的QoS问题。专用网络主要应用于软交换核心网,可以采用专线、专用IP网、MPLSVPN等方式组网。通过MPLSVPN提供QoS保障,仍然需要IP网络全网的传输和交换设备都支持MPLS能力,因此短期内还无法在全网范围内实现,但可以首先在骨干城域网上部分实行。专线和专用IP网方式可以通过网络流量预测和规划,按软交换业务需求组织网络。由于专网专用,使用过程中容易掌握业务流量和流向的变化,可以及时调整网络,通过与软交换设备呼叫控制功能结合,可以有效解决网络拥塞控制问题。如果新建专用网络,还可以在引进网络设备时统一考虑设备的QoS功能,区分对待不同业务等级的软交换业务,为某些业务实现带宽预留。

BAC设备则可以根据不同用户、不同业务分别对信令和媒体进行QoS标记,为后续IP网络设备的QoS处理提供帮助。在今后的QoS解决方案中,该设备还可以将QoS参数统计结果实时上报软交换设备或其他指定QoS设备,并接受后者的控制,在呼叫建立阶段根据用户QoS要求和网络QoS状况进行不同的后续处理(如接续、拒绝、重定向、更改编码方式等)。

二、 安全问题解决方式

对于部署在专网内的信令网关、中继网关、大容量接入网关、重要客户使用的IAD设备等,由于是基于新建的专用网或采用MPLSVPN等技术构建的虚拟专用网,因此能通过各种手段实现与外界的隔离,大大减小了受互联网用户攻击的可能。另一方面,软交换核心网络中部署的是可信任度高的设备,数量相对较少,通过信令协议保障、严格设备管理等手段,基本可以避免受到核心网络内的用户攻击。

而对于部署在业务接入网(如互联网)内的各类IP智能终端及IAD设备等,由于分布于非信任的用户侧,对软交换网络核心设备的安全存在极大的威胁。因此对于这些终端应快速收敛于BAC设备,通过BAC设备实现与专用网络中其他设备的互通。BAC设备提供用户信令及媒体的代理功能及安全检测和隔离功能,采用用户零配置方案,使用户无法自行修改数据,软交换设备定期检测用户身份合法性,保证对网关及用户终端的控制权,防止非法用户对业务的盗用或干扰。同时,在用户侧只能配置软交换设备或各类管理及应用服务器(如IAD网管系统、文件服务器等)的域名而非IP地址,通过域名解析机制及BAC设备的信令及媒体全代理功能,对用户屏蔽软交换设备、中继网关、综合接人网关、媒体服务器等核心网设备的地址,避免因暴露软交换设备的IP地址而导致非法攻击。

BAC作为安全控制的重要环节,需要支持访问控制列表(ACL)功能,能够根据源、目的IP地址和端口号设置访问控制规则进行报文过滤;能够针对特定控制协议进行分组过滤,阻挡非法设备及未经允许的协议访问软交换设备;能进行简单的应用层攻击防护,实现部分代理服务型防火墙功能,具体包括:根据用户注册状态进行消息的处理、对未注册用户发送的非注册消息进行丢弃处理;对注册鉴权失败的用户终端建立监视列表,当失败的注册尝试达到一定的频率则采取相应措施;设置IP地址/端口允许的正常信令消息流鼠值,当1分钟内收到同一源IP和端口的消息超过该值时,将该地址/端口列入黑名单并采取相应措施。BAC还应具备根据业务需要、用户安全需求和运营需求屏蔽通信双方地址的能力。

为配合软交换网络的安全实施,各设备也需要进行相应的改进(如支持多个网段,可以通过提供多个分离的物理端口或在一个物理端口上支持多个VLAN的方式实现);对媒体端口进行动态开、闭管理;能进行最小化端口设置;面向用户的服务可采取由Web或Portal面对用户进行业务代理方式来降低风险;设备采用专门的软/硬件平台设计等。

三、私网穿越问题解决方式

现有IP网络由于1Pv4存在着地址资源不足的问题,包含了很多采用私网地址的专用网络(如企业网、园区网等),并通过NAT(网络地址转换)设备进行公、私有地址之间的转换,实现私网设备与公网设备的互联。因此,虽然在软交换组网中核心网内的设备可统一规划IP地址,但是处于业务接入网内的各种用户端设备的IP地址分配则受限于所处的网络,很难进行统一,在接入软交换网络时通常会面临NAT/FW穿越的问题。

1、解决私网穿越的常用技术

目前,业界对NAT穿透问题非常关注,也提出了各种解决方案,主要包括ALG(ApplicationLevelGateway)、STUN(SimpleTraversalofUDPthroughNAT)、MIDCOM(MiddleboxCommunication)、FullProxy(全代理)等,这些解决方案各有其应用场合。

(1)、ALG方案

ALG是一种应用层的解决方案,目前主要应用于SIP协议。它的基本原理是在IP网络中采用支持SIP协议的ALG防火墙和NAT设备,使得NAT设备可以分析SIP协议,在转换时可以像处理IP包头那样转换协议中内嵌的相应地址信息字段(如重写Register请求中的Contact字段),但由于刚推出不久,现有的NAT设备多数不支持该方案。

ALG是一种应用层的解决方案,目前主要应用于SIP协议。它的基本原理是在IP网络中采用支持SIP协议的ALG防火墙和NAT设备,使得NAT设备可以分析SIP协议,在转换时可以像处理IP包头那样转换协议中内嵌的相应地址信息字段(如重写Register请求中的Contact字段),但由于刚推出不久,现有的NAT设备多数不支持该方案。

(2)、STUN方案

STUN方案需要升级终端以支持STUN协议,要求终端以及运营商网络侧服务器支待NAT扩展,且运营商网络侧需部署STUN服务器。优点是不针对NAT进行升级就可实现通信,因此具有可实施性,缺点是需要对终端和服务器进行扩展。运营商需要根据自己的需求,对协议作标准化定义,以避免终端和服务器不兼容的情形,并且此方案还处于草案阶段,目前没有标准。

(3)、MIDCOM方案

MIDCOM方案需升级NAT设备/防火墙以支持MIDCOM工作组开发的防火墙控制协议,且运营商网络侧需部署MIDCOM控制代理。MIDCOM控制代理可控制NAT设备/防火墙打开/关闭透传端口。此方案的优点是可将NAT设备和应用分离,应用可以与NAT设备/防火墙存在不同的控制关系,因此扩展性强。但同样存在的问题是现有的防火墙和NAT设备多数不支持这种方案。

(4)、FullProxy方案

ALG、STUN及MIDCOM等私网穿越解决方案都需要对现网NAT设备或用户接入/终端设备进行一定程度的改造,因此在适用范围上都存在限制。FullProxy方案通过对私网内的用户信息流进行代理中继(Relay)来实现出口NAT/FW的穿越。这种方案的特点是不需要对用户接入/终端设备以及现网NAT设备进行任何改造:基本上不存在适用范围限制。

2、基于BAC设备的私网穿越方式

根据对上述NAT/FW穿越方案的分析,显然FullProxy方案更适合于软交换组网应用。FullProxy组网模型的关键点在于它同时完成对终端呼叫信令的代理转发以及媒体流的中继。当私网终端呼叫信令到达代理服务器时,代理服务器对呼叫信令协议进行解析,对协议中携带的RTP/RTCP信息进行解析和处理,在记录下用户私网内RTP/RTCP地址和端口号的同时,修改RTP/RTCP私网地址信息为代理服务器本身对外的公网IP地址,同时修改媒体流端口为代理服务器上分配的外部端口,然后将呼叫信令发送到软交换或对端。这样呼叫信令和媒体流就可以通过代理服务器在主被叫之间进行中转。由于代理服务器可以配置多个IP地址(如一个私网IP地址和一个公网IP地址),因此通过代理服务器进行中继,NGN业务可顺利通过NAT/FW。

在基于BAC设备的软交换网络接入层组网方案中,外围网关及用户设备将收敛于BAC设备,通过BAC设备提供信令及媒体的全代理功能,进而实现FW/NAT穿越。下面简要描述基于BAC设备实现接入网用户与核心网用户通信以及位于两个私网内的接入网用户之间通信的穿越流程。

(1)、接入网用户至核心网用户的通信过程

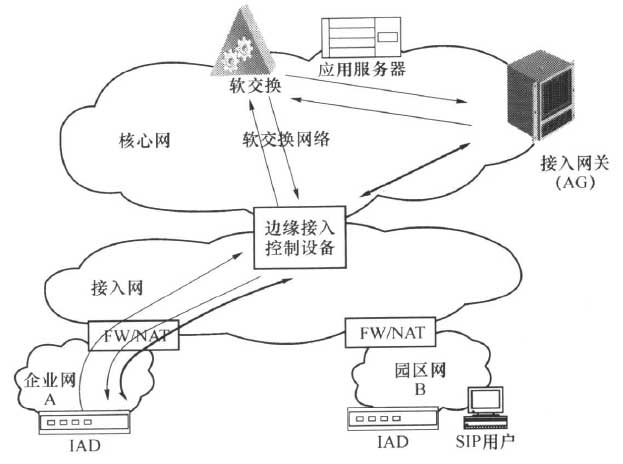

位于接入网内的软交换用户(假设该用户位于企业私网)与位于核心网的软交换用户通信时,其信令及媒体穿越过程如图,所示。

上图中信令流的路径是1AI).---+BAc- ttx *- AGo在BAC中预分配双方的媒体端口,并在SDP中改写IAD和AG发送的地址和端口。媒体流的路径是IAO------BAC- AG。BAC实现双向媒体转接。

(2)、接入网用户至接入网用户的通信过程

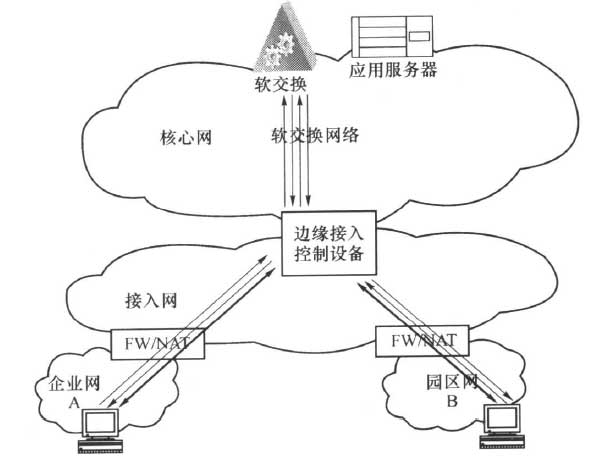

位于两个私网(比如企业网和园区网)内的软交换接入网用户进行通信时,其信令及媒体流的穿越流程如图所示。

上图中信令流的路径是:用户A- BAC+-----+软交换设备七-BAC-- 用户B。BAC预分配双方的媒体端口,在SDP中改写用户A和用户B发送的地址和端口。媒体流的路径是:用户A- 酝BAC- 用户B。BAC实现双向媒体转接。

四、防止用户业务非法旁路

在软交换网络中,由于用户标识与位置的无关性,智能终端可以通过IP网的通达性接入运营商各地的软交换设备。(1)如果对用户位置不加以区分,当用户在异地使用智能终端呼叫其归属地的其他用户时,运营商只能收到本地呼叫的费用,而无法收到国际或国内长途呼叫的收入。(2)某些终端软件也可能在获得软交换设备返回的对端用户地址信息后,停止与软交换设备之间的继续交互,通过获得的被叫地址直接进行通信,导致运营商虽然帮助用户完成了通信寻址,话务却被旁路而无法获得收益。上述问题也可以通过BAC设备的应用在一定程度上得到改善。

对于第一个问题的解决方式是:终端只配置软交换域名,通过DNS解析后得到的是其当前对应的BAC设备的地址而不是软交换设备的地址;BAC设备将自己的及用户的IP地址送给软交换设备进行IP地址分析,判断用户当前的IP地址与BAC设备的IP地址匹配关系,以决定是否准入,可在一定程度上解决用户终端的漫游问题。当然该解决办法的前提是软交换设备巳经了解IP地址与地域之间的分布对应关系。

对于第二个问题的解决方式是:通过BAC设备从信令和媒体上屏蔽通信对端用户的地址(在全代理模式下,BAC设备只将其自身的IP地址和端口号返回给通信双方),可以有效防止业务旁路,并满足某些业务(如匿名聊天)的特殊需求。

五、 用户终端的管理方式

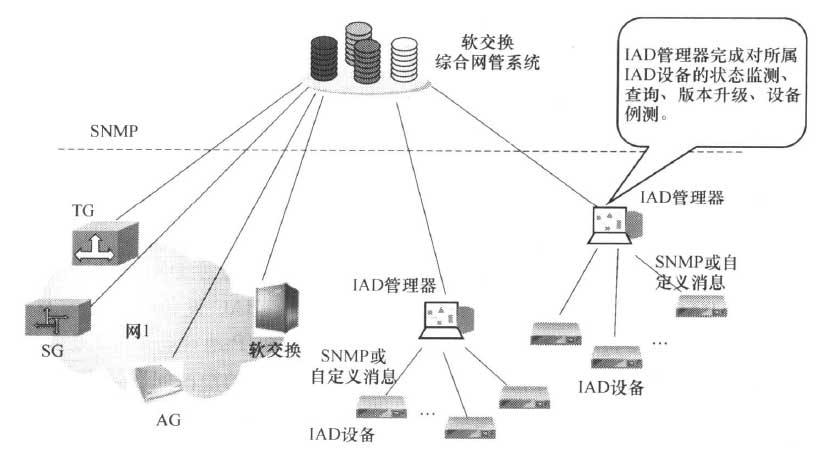

软交换系统的网管功能需要管理用户接入/终端设备。由于这些设备具有数量多、分布广、管理功能简单的特点,如果由集中网管系统直接管理,将导致真正有用的信息被大量琐碎的信息所淹没,严重影响网管系统的功能,必须加以避免。为此,在软交换综合网管系统的前端设置代理性质的管理设备(如IADManagementServer、TerminalManagementAgent等)对用户接入/终端设备进行分域管理。这些终端管理设备可以单独设立,或者与BAC合设,作为BAC功能的一部分。

以IAD管理为例。IAD管理器一方面完成对所管辖用户接入/终端设备的自动配置、自动版本升级、故障分析、安全管理等功能,另一方面作为一个网元(SNMPAgent)接受综合网管系统管理。IAD管理器对用户接入/终端设备的管理信息进行过滤,只将确实需要上报的信息报告给综合网管系统处理,这样可以大大减轻综合网管系统的运行负荷,实现对终端设备的有效管理,如图所示。

上图中,IAD管理器通过SNMP接口进行IAD远程维护。这不同于通过本地Console接口、Web网页和Telnet方式对IAD进行配置,它要求IAD设备中应实现SNMP代理模块,并能接受IAD管理器的远程管理。从方便运营维护的角度,终端管理系统应提供以下能力:

• "零接触“配置;

• 实时监听和诊断;

• 大网业务的启动。

“零接触“配置功能,意味着在用户侧安装的IAD或IP电话设备能由IAD管理器自动配置和启动。配置功能包括新版本软件下载,因此它也可以使用IAD管理器引导的软件为IAD和IP电话进行升级。

“实时监听和诊断”是指IAD管理器可以实时地对用户接入/终端设备进行监控和自动告警,但与用户接入/终端设备的种类没有联系。远端诊断可以由用户在线报告问题时手动启动或由IAD管理器自动启动。

“大网业务的启动”是指IAD管理器通过建立关系数据库,实现大批矗数据配置的解决方案,从而可以一次配置批瘟的用户接入/终端设备。同时,IAD管理器可以管理数据的储存、组织、处理和分发配置参数,所有的参数存放在业务配置文件中。